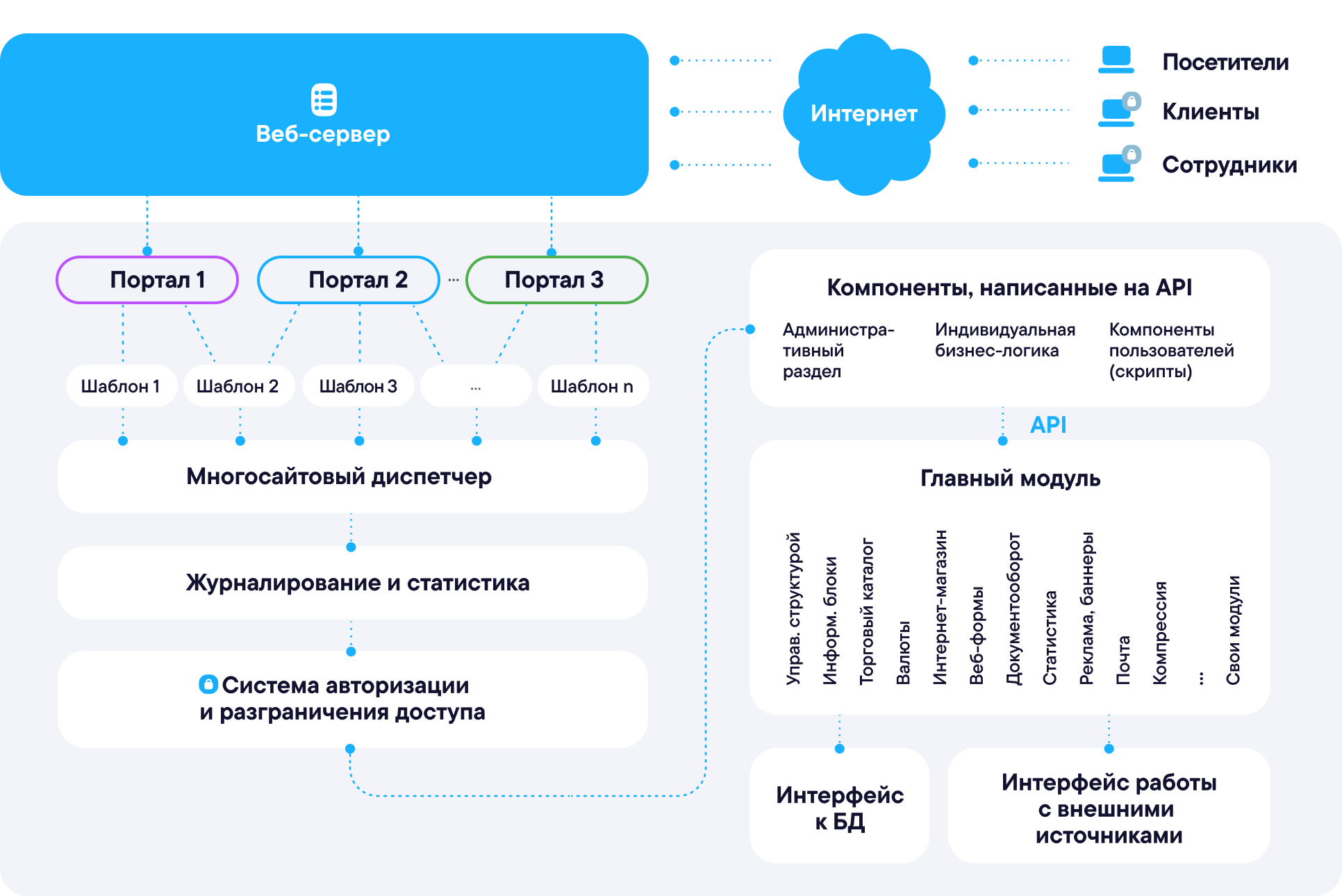

- Многофункциональное веб-приложение, разработанное на языке PHP

- Клиентская часть: HTML, CSS, JavaScript, AJAX

- Веб-серверы: Apache, Nginx

- PHP-окружение

- Кеширующие компоненты: Memcached или Redis

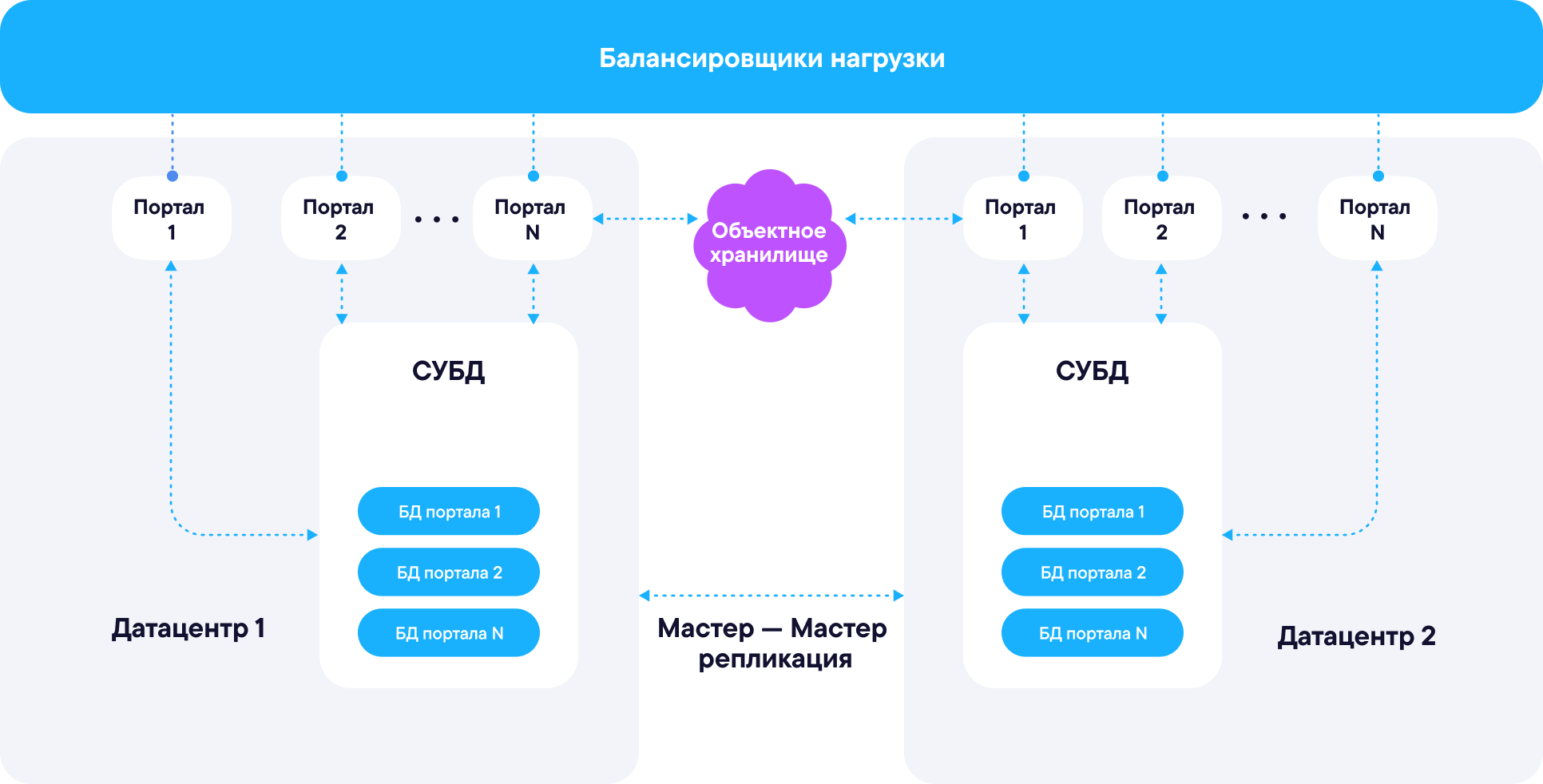

- СУБД: MySQL, MariaDB, PostgreSQL

- Организованная структура файлов и папок

- Инструменты API: REST API, JSON-RPC, HTTP(s)

- Модульная структура

- Выбор безопасной архитектуры на уровне ИТ‑инфраструктуры

- Контролируемые обновления и настройки системного окружения

- Собственные зоны разработки и тестирования

- Закрытый контур и защищенные потоки данных

- Встраивание в текущую систему защиты информации компании: NGFW, WAF, LDAP, SSO, DLP, IDM, EDR, AV, SIEM

- Проактивный фильтр: инструмент, который выполняет фильтрацию трафика на уровне веб-приложения для защиты от известных атак OWASP Top 10 (XSS, SQL Injection, PHP Including и других).

- Контроль доступа на сетевом уровне: механизм ограничивает доступ к системе на уровне IP, хостов и доменов с помощью стоп-листов. Также реализован контроль сессий пользователей.

- Защита от межсайтового скриптинга: опция не позволяет другим сайтам встраивать ваш портал в свои фреймы. Кроме того осуществляется антифишинговый контроль перенаправления на другой сайт.

- Безопасная передача: для защиты каналов связи и всех передаваемых данных используется протокол TLS 1.3 в сочетании с AES-256 бит. Возможна настройка ГОСТ-шифрования.

- Защита паролей: пароли пользователей хранятся в виде хешей, вычисленных по алгоритму SHA-512.

- Безопасное хранение: поля таблиц БД, содержащие чувствительную информацию, зашифрованы по протоколу AES-256 бит.

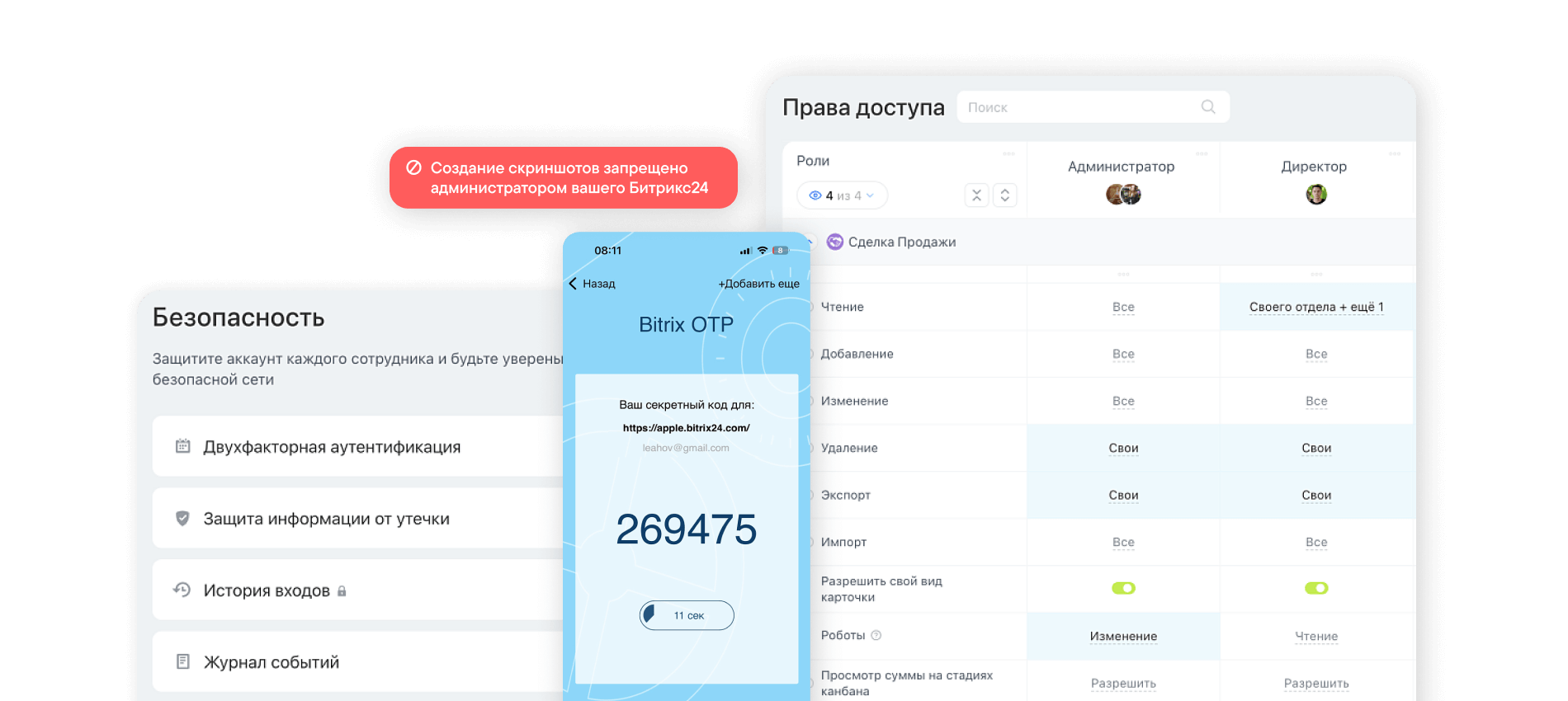

- Ролевая модель доступа: набор инструментов, позволяющих гибко настраивать полномочия пользователей, включая администраторов, в различных модулях Битрикс24.

- Контроль активности: опции, реализующие контроль попыток входа, функционал CAPCHA, блокировку подозрительной активности.

- Контроль внешних пользователей: механизмы, позволяющие организовать совместную работу с любым внешним подрядчиком в отдельном ограниченном контуре доступа.

- Сложные пароли: парольные настройки позволяют установить требование по длине пароля, по использованию символов и букв латинского алфавита, а также цифр и знаков.

- Порядок использования паролей: опции обеспечивают безопасное создание пароля, назначение срока его действия, запрет использования прежних паролей.

- Двухфакторная аутентификация: механизм сначала требует ввода логина и пароля, потом — уникального одноразового кода, полученного на мобильный телефон.

- Регистрация: набор инструментов, обеспечивающих регистрацию событий доступа, запуска задач, процессов и результатов из работы, действий пользователей.

- Журналирование: опция реализована через журнал событий, журнал вторжений, журналы работы роботов.

- Хранение: обеспечивается хранение логов в виде журналов, а также длительное хранение "сырых" данных для обеспечения разбора нестандартных ситуаций.

- ИСПДн 1 уровня защищенности

- Объекты КИИ 1 категории

- ГИС 1 класса

- АСУТП 1 класса

- ИС общего пользования 2 класса

В Битрикс24 есть все для эффективной защиты от потенциальных угроз. Чтобы обеспечить наивысший уровень безопасности, важно своевременно устанавливать обновления системы.

Проверьте актуальность вашей лицензии.

обновления

Мы изучаем все сообщения о возможных уязвимостях безопасности, затрагивающих продукты «1С-Битрикс». В центре информирования мы собираем актуальную информацию, которая поможет вам оперативно обеспечивать защиту ваших систем.

с уязвимостями

Мы фиксируем инциденты, связанные с эксплуатацией уязвимостей в решениях, интеграциях и дополнениях, разработанных сторонними компаниями без нашего участия. Выявленные уязвимости и содержащие их решения вы можете найти в реестре.

- Получать несанкционированный доступ к данным других пользователей.

- Нарушать работоспособность наших сервисов (DoS‑атаки).

- Изменять или удалять данные.

- Использовать обнаруженные уязвимости для любых целей, кроме тестирования и последующего сообщения нам.

- Раскрывать информацию об уязвимости третьим лицам до ее полного устранения.

- Описание уязвимости и потенциального воздействия.

- URL-адрес или название продукта.

- Шаги для воспроизведения проблемы (Proof‑of‑Concept).

- Ваши контактные данные (для обратной связи).

Мы подтвердим получение отчета в течение 1-5 рабочих дней. Затем проведем оценку и предоставим вам обратную связь о статусе уязвимости.

После исправления уязвимости мы выразим вам свою благодарность в рамках условий публичной программы Bug Bounty.